Ogromna fala ataków wycelowana w Polskę. CERT prosi o zgłoszenia na specjalny numer

Odpowiedzialna w Polsce za reagowanie na cyberzagrożenia jednostka CERT poinformowała o fali SMS-ów, których autorzy podszywają się pod Pocztę Polską. Tym razem zagrożenie jest poważne ze względu na skalę kampanii. Choć nie wykorzystuje ona środków, które nie byłyby znane już wcześniej, to jednak liczba groźnych wiadomości trafiających do Polaków zwiększa szansę na powodzenie ataków.

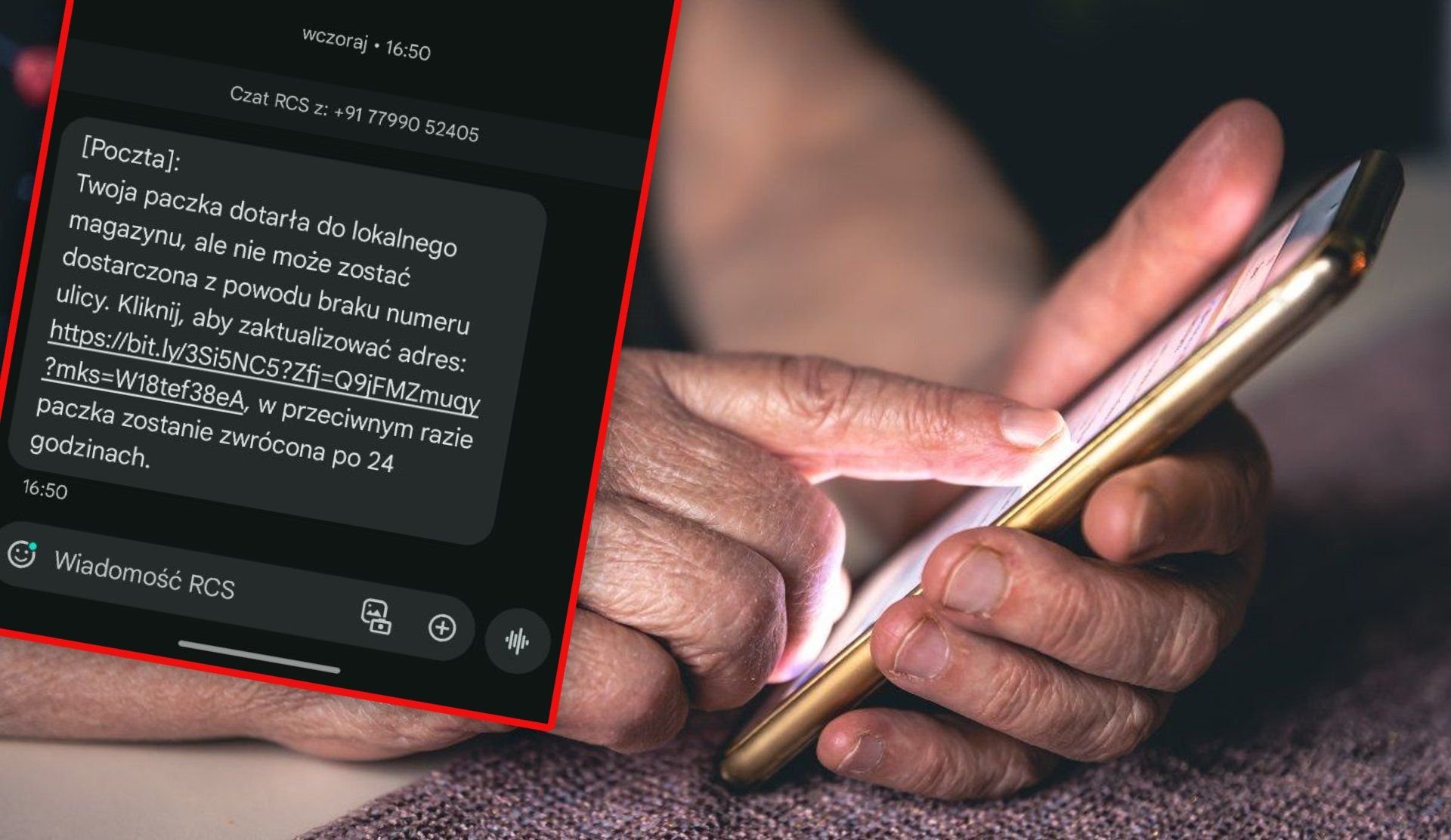

Kampania smishingowa z numerów z indyjskim prefiksem

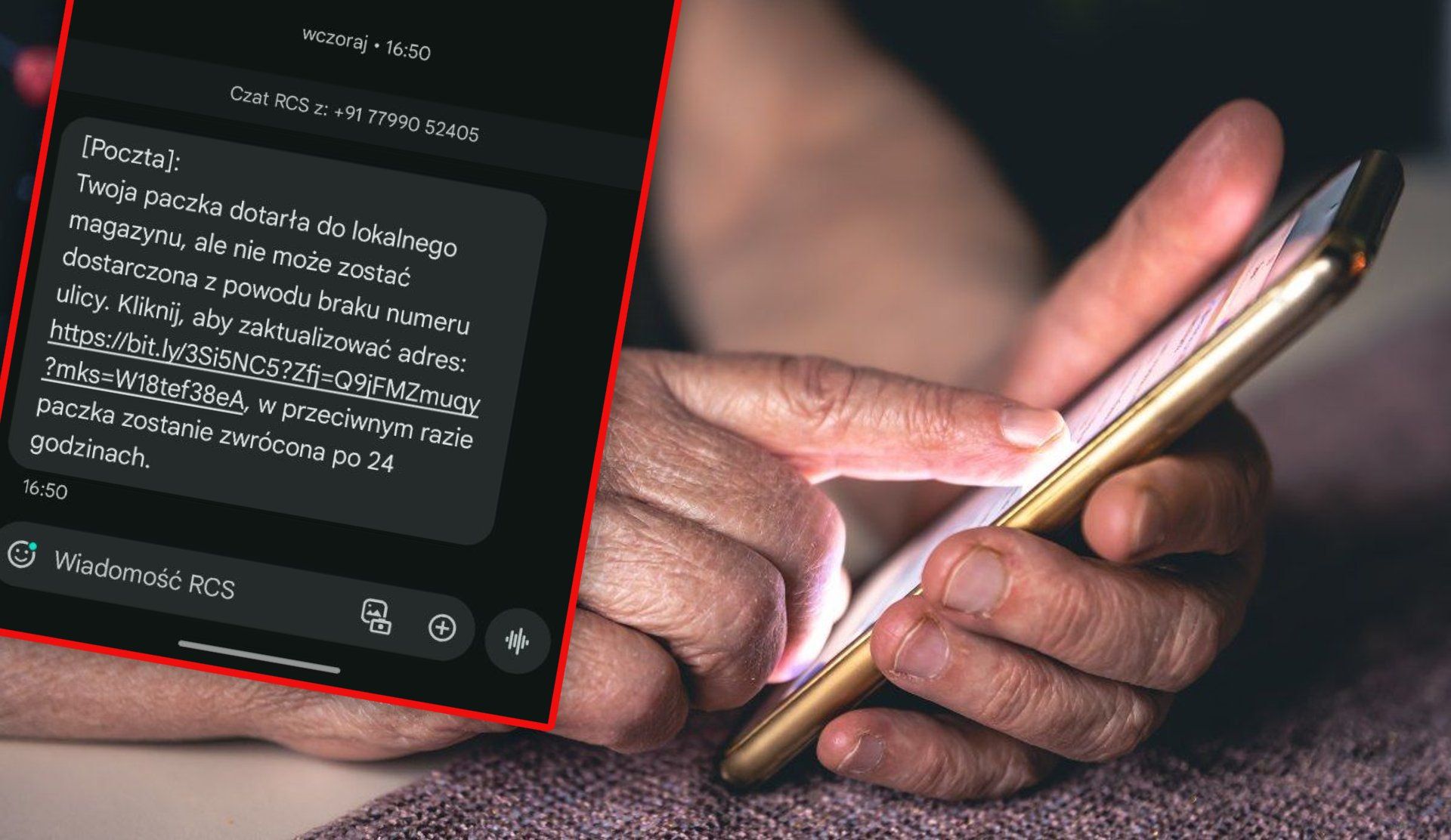

CERT Polska poinformował na swoim koncie w serwisie X o trwającej fali ataków smishingowych - jest to phishing, czyli oszustwo wykorzystujące podszywanie się pod wzbudzającą zaufanie ofiary osobę lub instytucję, lecz dystrybuowane za pomocą SMS-ów. Dobre wieści są takie, że wiadomości przychodzą z numerów, które nie są zastrzeżone czy nadpisane innymi nazwami - oszustwo można rozpoznać po prefiksie krajowym +91, co oznacza, że mogły one zostać zarejestrowane w Indiach.

Wykorzystywany jest najpewniej botnet, bo sama wiadomość została napisana poprawną polszczyzną. W treści wiadomości napastnicy podszywają się pod Pocztę Polską i przekonują ofiary, że dotarła do nich paczka, jednak nie może zostać dostarczona z powodu braku numeru ulicy w adresie. Słowem - nic nowego pod słońcem. Takie próby smishingu podejmowane były już wielokrotnie, wciąż jednak muszą kończyć się satysfakcjonującym dla napastników wskaźnikiem sukcesu.

49-latka padła ofiarą “niemieckiego lekarza”. To mógł być rodzaj wyjątkowo perfidnego atakuOszuści podszywają się pod pocztę, InPost, a w końcu kradną pieniądze

W wiadomości nie mogło oczywiście zabraknąć linka - mamy do czynienia z adresem skrócony z użyciem usługi bit.ly, który w dodatku zawiera parametry być może wykorzystywane do śledzenia aktywności na konkretnych odcinkach kampanii. Po przejściu pod wskazany adres wyświetlona zostaje kopia serwisu InPost (a nie Poczty Polskiej, pod którą podszywał się nadawca SMS-a), dostępnej w domenie sanbu.net. To także coś, na co należy zwrócić uwagę, aby zapobiec atakowi.

Zobacz: CrowdStrike postanowiło przeprosić za globalną awarię. Nie uwierzysz, co podarowali klientom

Po przeczytaniu zawiadomienia o porażce dostawy - całość znów jest spisana solidną polszczyzną - można przejść do kolejnego kroku. Tam czeka już na nas formularz płatności, w którym mamy pozostawić dane karty kredytowej. Ma ona zostać obarczona opłatą w wysokości 1,21 zł. Tak naprawdę jednak formularz służy do kradzieży danych karty, którą następnie napastnicy mogą obciążyć znacznie większymi kwotami. Jedynym limitem pozostanie ten ustalony przez właściciela w bankowości elektronicznej, co może słono kosztować.

CERT prosi o zgłoszenia na specjalny numer

CERT apeluje, by wszystkie podejrzane SMS-y przesyłać dalej, na specjalnie utworzony w tym celu numer 8080. Jest to darmowe. Dzięki zgłoszeniom analitycy mogą określić skale realizowanych w kraju kampanii i wydawać komunikaty, które będą przestrogą dla innych. Zwłaszcza gdy mowa o tak szeroko zakrojonej działalności, z jaką mamy do czynienia teraz. W celu ochrony wystarczy stosować się do wyłącznie jednej zasady - nie klikać linków z SMS-ów. W tym przypadku, a także wielu innych, całkowicie zapobiega to kradzieży pieniędzy.